- AXGATE 장비에서는 DCUBE 라는 기술을 사용하여 VPN 터널을 설정한다.

- Center 쪽 VPN은 이미 셋팅되어있는 상태에서 Branch 쪽에서 터널 셋팅하는 방법 위주로 실습

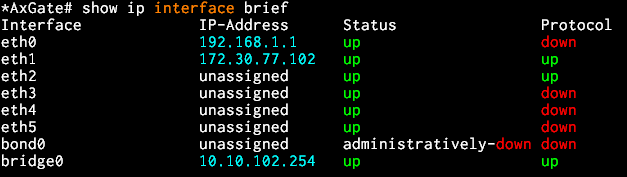

- 우선 현재까지의 인터페이스 정보이다 여기서 eth1은 외부회선 bridge0(eth2~5)이 내부pc망이고 아직까지 터널에관한 인터페이스는 없는 상태

- Center쪽은 vpn 터널 설정이 이미 되어있고 Branch쪽 설정을 해보려고 한다

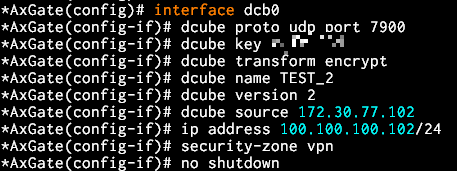

- interface dcb0 : dcube interface 생성

- ducbe proto udp port 7900 : protocol-udp, port-7900 / Center쪽의 설정과 똑같이 맞춰야함

- ducbe key : Center쪽과 똑같은 key를 사용해야함

- dcube transform encrypt : 암호화

- ducbe name : 터널 이름

- dcube version : version도 Center쪽과 똑같이 맞춰야함

- dcube source : source address로 아까 interface 정보에서 봤을 때 eth1 외부로 나가는 AXGATE 장비의 IP회선

- ip address : Branch 쪽의 터널 IP 주소

- security-zone vpn : security zone vpn 으로 zone 하나 생성후 부여

- no shutdown : 인터페이스 활성화

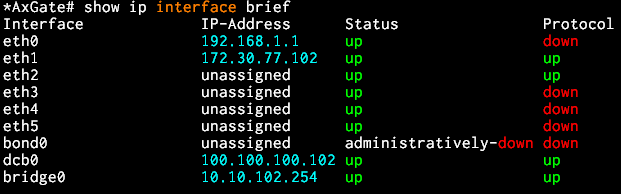

- dcube interface 설정 후에 interface 정보를 보면 dcb0 인터페이스가 up/up 되있는것을 확인 가능

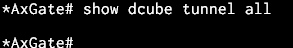

- dcube 터널 확인해보면 터널이 안나오는게 보임

- dcb0 인터페이스에 destination 설정을 안해줬기때문

- Center쪽의 장비 IP주소를 destination으로 설정하고 확인하면 터널이 정상적으로 올라온것을 확인할 수 있음

- Center쪽의 터널IP주소, 장비의 IP주소로 ping test하면 정상적으로 작동

- Branch에서 Center로 터널 통해서 정상적으로 통신

Center쪽에 dcube 셋팅이 되어있다고 가정하면 Branch에서도 Center쪽의 설정을 똑같이 맞추고 터널 연결하면 됨

빼먹거나 틀린게 있을 것 같은데 잘 모르겠다

끝!

'Network > AXGATE' 카테고리의 다른 글

| AXGATE VPN 통신을 위한 보안 정책 설정 (2) | 2025.07.23 |

|---|---|

| AXGATE 점검을 위한 명령어 (3) | 2025.07.22 |

| AXGATE 보안정책설정 및 브릿지 인터페이스 (1) | 2025.07.21 |

| AXGATE 보안 정책 설정 공부 (2) | 2025.07.18 |

| 외부인터넷 - AXGATE 장비 - PC 연결 실습 (2) | 2025.07.18 |